POODLE – CVE-2014-3566 – SSLv3 –מה זה? ואיך לתקן?

ב 14.10 פורסמה פירצה ב SSLv3 , פרוטוקול מאוד ישן בן 18 שנה שנתמך נכון להיום בכל הדפדפנים.

למעשה היום כאשר גולשים לאתר מאובטח ב HTTPS הדפדפן שלנו משתמש ב ssl, כאשר הוא מבקש מהשרת לעבוד עם גירסא שנתמכת על ידי שני הצדדים. לדוגמא הדפדפן שואל את השרת האם אתה תומך ב SSLv2 במידה וכן מתחילה התקשורת להתנהל בין שני הצדדים, במידה ולא שני הצדדים ינסו לעבוד עם גירסא אחרת, בדרך כלל ישנה יותר.

על מי POODLE משפיע?

ההתקפה משוייכת ל MITM במילים אחרות, לא יוכלו לפרוץ לכם למחשב דרך ההתקפה הזו. כן אבל אפשר לנצל את ההתקפה בצורה כזו שיכולה לפגוע בכם. למעשה ההתקפה מאפשרת לתוקף שנמצא באותה הרשת איתכם לקרוא את התעבורה המוצפנת בין הדפדפן שלכם לשרת. לדוגמא אם אתם גולשים לג'ימייל, תוקף שנמצא איתכם באותה הרשת יוכל לקרוא לכם את המיילים ולחלץ את הסיסמא שלכם לחשבון, ככה שבמילים אחרות ההתקפה עדיין נחשבת חמורה.

לדוגמא, אתם יושבים באינטרנט קפה, מתחברים לאינטרנט החינמי וגולשים לפייסבוק, או לבנק שלכם. למעשה אם התוקף נמצא באותו בית קפה הוא יוכל לגנוב לכם את הסיסמאות לחשבונות ואת המידע.

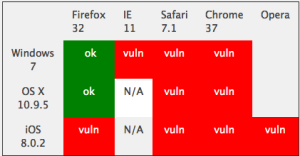

מצ"ב תמונה המציגה נכון להיום את הדפדפנים הפגיעים למתקפה

CVE-2014-3566

(לקוח מ dshield.org)

איך מטפלים בזה (בעלי שרתים)?

בתור בעלי שרתים מומלץ בשלב הזה לכבות את SSLv3 מכיוון שגם אם תעדכנו את הגירסא של ה SSL, מספיק שהגירסא של המשתמש לא תהיה מעודכנת והלקוח יהיה חשוף להתקפה.

הבעיה בכיבוי ה SSLv3 יכולה לפגוע בחווית המשתמש, ולמעשה למנוע ממשתמשים מסויימים לגלוש לאתר במידה והמשתמשים גולשים רק באמצעות SSLv3.

האופציה השניה, היא לעדכן את הגירסא של ssl, הגירסא המעודכנת מתקנת את הפגיעות ומונעת מהתוקף לדרוש מהדפדפן לעבוד עם גירסא ישנה יותר.

על מנת לעדכן את הגירסא בcentos

yum –y update openssl

על מנת לבטל את ה SSLv3 ב Apache יש להוסיף את השורות הבאות בהגדרות של הHTTPD

SSLProtocol All -SSLv2 -SSLv3

איך מטפלים בזה (משתמשי קצה)?

ניתן לבדוק באמצעות הקישור הבא במידה והדפדפן שלכם פגיע או לא

https://www.poodletest.com/

במידה והדפדפן פגיע, יש לבטל את ה SSLv3

דפדפן Mozilla Firefox

בשורת ה URL יש לרשום about:config

חפש tls

שנה את הערך של security.tls.version.min מ 0 ל 1 (SSL 3.0 = 0, TLS 1.0 = 1)

דפדפן Chrome

יש להפעיל את הדפדפן לא דרך הקישור הרגיל אלא דרך שורת פקודה

Chrome –ssl-version-min=tls1

דפדפן Internet Explorer

יש ללחוץ על Settings לאחר מכן על Internet Options ולאחר מכן על הטאב Advanced

יש להסיר את הוי המופיע על SSLv3 תחת הקטגוריה Security

Pingback: POODLE – CVE-2014-3566 – SSLv3 –What is it? and how to fix it? | אחסון אתרים – בלוג מידע

דפדפן FF 31 על win 8.1 pro

אתר poodletest.com מציג שתקין (not vulnerable)

אבל כשאני נכנס בדפדפן ל-about:config אז בשורה של security.tls.version.min מסומן 0 שזה לכאורה אומר ש-tls 0 שזה ssl 3 כן פעיל בדפדפן.

אני לא בטוח שזה מסתדר עם המידע כאן למעלה בפוסט.

שלום יוסי

זה בסדר גמור, זה בסך הכל אומר שהדפדפן שלך לא פגיע למתקפה הזו שזה מצוין.

במאמר אנחנו מציעים לבטל לגמרי את הssl v3 מהסיבה שהוא ישן ובמידה והיצרן לא הוציא תיקון לבאג.

בברכה

דניאל